Zero Trust – Vertraue niemanden und verifiziere jeden

Ein Fachbeitrag von Phillip Conrad, Segment Manager Service und Finance

Die digitale Transformation steht für Agilität und Beschleunigung der Prozesse. Dabei dürfen Unternehmens- und Sicherheitsrichtlinien nicht ausgehebelt werden. Schatten-IT, die mit der Kreditkarte der Fachabteilung in der Cloud gebucht wird, ist der Schrecken aller IT-Verantwortlichen.

Aber wie kann sichergestellt werden, dass die Password-Policy dort eingehalten wird? Dass aus dem Unternehmen ausscheidende Mitarbeitende sämtliche Zugriffsrechte verlieren? Übernimmt die Fachabteilung diese Verantwortung selbst, ist der Erfolg nicht garantiert, im schlimmsten Fall wird solch eine sicherheitsrelevante Aufgabe an eine ungeeignete Stelle übertragen!

Das erwartet Sie in diesem Artikel:

Die Lösung: Zero Trust

Die Lösung für dieses Problem heißt Zero Trust: Vertraue niemanden und verifiziere jeden. Die gesamte Kommunikation wird durch ein zentrales IAM (Identity and Access Management) authentifiziert und autorisiert. Für Services in der Cloud und im Intranet gelten die gleichen hohen Sicherheitsansprüche, sie werden durch ein zentrales IAM durchgesetzt. Schatten-IT-Lösungen werden an das IAM-System angebunden und verwaltet, als wären es interne Dienste. Und interne Dienste werden zeitgleich so behandelt, als wären es externe Angebote.

„So steigt das Sicherheitslevel in beiden Welten. Das ist sinnvoll, denn die sogenannten Innentäter sind statistisch das größte Risiko für eine IT-Struktur – gern auch unbedacht und ohne Absicht. Störende Grenzen bei der Arbeit von unterwegs oder im Homeoffice entfallen auf diese Weise. Und jede webbasierte Unternehmensanwendung kann über das Internet ohne VPN-Zugänge sicher erreichbar gemacht werden.“

Phillip Conrad – Segment Manager

Wie sieht eine Architektur mit Zero Trust aus?

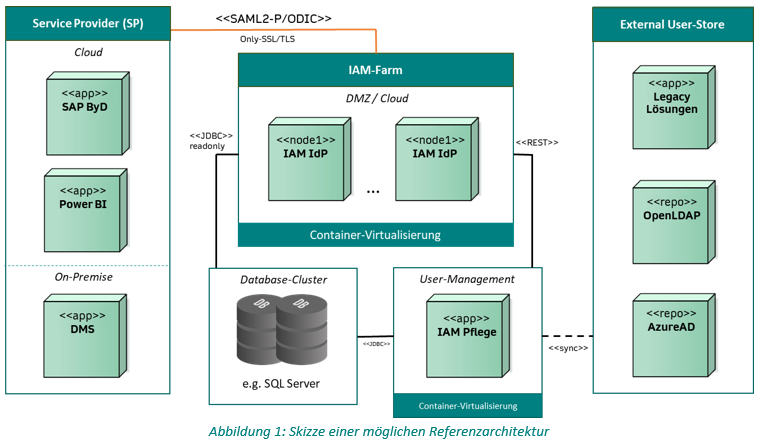

Für alle Dienste, ob Bestandsanwendung im On-Premise-Betrieb oder SaaS-Lösungen aus der Cloud, gelten die gleichen Sicherheitsanforderungen, welche zentral vom IAM vorgegeben werden.

Moderne webfähige Standards, wie z.B. SAML2-P, OpenID Connect oder WebAuthn, in Kombination mit einer durchgehenden SSL/TLS-Verpflichtung erlauben eine sichere IAM-Infrastruktur und schaffen zusätzlich Komfort für die Nutzerinnen und Nutzer durch ein webbasiertes Single Sign-on. Die IAM-Lösung selbst kann wiederum ein Clouddienst sein oder selbst als Authentifizierungsproxy per DMZ nach außen veröffentlicht werden.

Durch die Zentralisierung aller Authentifizierungs- und Autorisierungsvorgänge gelingt es, einen Single-Point-of-Trust zu etablieren und wiederholte Bedarfe zentral und nachhaltig bereitzustellen. „Alle Authentifizierungsvorgänge“ bedeutet selbstverständlich eine hohe Last für das IAM. Wir empfehlen hierbei eine Trennung der Identity-Provider (IdP) Komponente von der fachlichen IAM-Pflegeapplikation. Den IdP gilt es horizontal skalierungsfähig zu wählen und entsprechend auch ausfallsicher zu betreiben.

Bereits mit OpenSource-Lösungen wie z.B. Keycloak, OpenAM, IdentityServer oder Shibboleth kann ein erster Schritt in Richtung eines zentralen Identity-and-Accessmanagements eingeschlagen werden. Die jeweiligen Projektanforderung gilt es selbstverständlich entsprechend gegenzuhalten.

Wir von SMF haben uns in den letzten Jahren eine starke Lösungskompetenz im Bereich von IAM-Projekten erarbeitet. Erfolgreich durchgeführte Projekte kommen aus dem Energiehandel, dem Verlagswesen, aus dem Bereich der IoT-Plattformen sowie aus dem öffentlichen Sektor mit mehr als einer halben Million Nutzerinnen und Nutzer mit über 60 angebunden Services.

Wir übernehmen gerne auch Ihre IAM-Herausforderungen und…

- unterstützen bei der Auswahl oder Entwicklung.

- helfen bei der Anbindung Ihrer Services.

- vereinfachen Ihre Administration.

- geben Ihnen Kontrolle und Übersicht.

- verringern den Dokumentationsaufwand zur Einhaltung von Compliance-Richtlinien.

- stellen Sicherheit in den Prozessen her.

Bei weiteren Fragen rund um Zero Trust kontaktieren Sie uns gern.

Phillip Conrad

Segment Manager | Finance & Public

p.conrad@smf.de

Unser Whitepaper zum Thema

Weiterführende Links